در عصر تحول دیجیتال و گسترش تهدیدات سایبری، امنیت شبکه به یکی از حیاتیترین نیازهای هر سازمان تبدیل شده است. فایروالها بهعنوان اولین خط دفاعی شبکه، نقشی کلیدی در محافظت از اطلاعات، سرویسها و زیرساختهای سازمانی ایفا میکنند.

فایروال فورتیگیت (FortiGate) محصول شرکت Fortinet، یکی از قدرتمندترین و پرکاربردترین فایروالهای نسل جدید (NGFW) در دنیاست که با ترکیب امنیت، کارایی و انعطافپذیری، راهکاری جامع برای محافظت از شبکههای کوچک تا Enterprise ارائه میدهد.

در این مقاله قصد داریم نصب، راهاندازی و پیکربندی فایروال FortiGate را بهصورت گامبهگام بررسی کنیم تا بتوانید بهراحتی یک فایروال فورتیگیت را در محیط عملیاتی راهاندازی کنید.

خرید فایروال FortiGate از تتیسنت

برای داشتن یک شبکه امن و پایدار، انتخاب فایروال مناسب ضروریست. FortiGate با امنیت بالا و امکانات حرفهای، گزینهای مطمئن برای سازمانهاست. تتیسنت از انتخاب مدل تا خرید، همراه شماست.

فایروال فورتی گیت چیست؟

یک فایروال نسل جدید (Next-Generation Firewall | NGFW) است که علاوهبر کنترل ترافیک در لایههای پایین شبکه، امکان تحلیل و فیلترینگ ترافیک تا لایه هفتم (Application Layer) را فراهم میکند.

برخلاف فایروالهای سنتی که تنها بر اساس IP، پورت و پروتکل (لایه 3 و 4) عمل میکنند، فورتیگیت میتواند محتوای ترافیک را با بازرسی عمیق بستهها (DPI) بررسی کند و حملات پیچیدهای مانند XSS، SQL Injection، Malware و Botnet را شناسایی و مسدود کند.

قابلیتهای امنیتی FortiGate

فایروال فورتی گیت مجموعه کاملی از قابلیتهای امنیتی را در اختیار مدیر شبکه قرار میدهد، از جمله:

- IPS) Intrusion Prevention System): جلوگیری از نفوذ و اکسپلویت

- AntiVirus: شناسایی و مسدود سازی بدافزارها

- Web Filtering: کنترل و فیلتر وبسایتها

- Application Control: کنترل نرمافزارها و ترافیک اپلیکیشنها

- DNS Filter: محافظت در برابر دامنههای مخرب

- Email Filtering: افزایش امنیت سرویسهای ایمیل

- DLP) Data Loss Prevention): جلوگیری از نشت اطلاعات

- SSL VPN و IPSec VPN: دسترسی امن از راه دور

- DoS / DDoS Protection

- Traffic Shaping و Bandwidth Management

مراحل نصب و راهاندازی فایروال FortiGate (مرحله به مرحله)

برای نصب فایروال فورتی گیت، مراحل زیر را طی کنید:

مرحله 1: آمادهسازی سختافزار

- اتصال پورت WAN به مودم یا لینک اینترنت

- اتصال پورت LAN به سوئیچ یا کامپیوتر

- اتصال کابل برق و روشن کردن دستگاه

- اتصال کابل Console برای مدیریت اولیه (در صورت نیاز)

مرحله 2: ورود اولیه به فایروال (Web Console)

1.تنظیم IP دستی روی سیستم:

- IP: 192.168.1.2

- Subnet: 255.255.255.0

2. باز کردن مرورگر و ورود به:

اطلاعات ورود پیشفرض:

- Username: admin

- Password: (خالی)

پس از ورود، سیستم، شما را ملزم به تعیین رمز عبور جدید میکند.

مرحله 3: تنظیم اینترفیسها (Interfaces)

تنظیم LAN

- مسیر:Network > Interfaces

- انتخاب پورت LAN

- تنظیم IP (مثلاً 192.168.10.1/24)

- فعالسازی Allow Access) HTTPS, PING, SSH)

- فعالسازی DHCP Server در صورت نیاز

تنظیم WAN

- انتخاب پورت WAN

- دریافت IP بهصورت DHCP یا Static

- تنظیم Gateway و DNS

مرحله 4: تنظیم Route

برای دسترسی به اینترنت میبایست Default Route تعریف شود:

مسیر:

- Destination: 0.0.0.0/0

- Device: WAN

- Gateway: IP ارائهدهنده اینترنت

مرحله 5: تعریف Policy دسترسی به اینترنت

مسیر:

تنظیمات Policy:

- Incoming Interface: LAN

- Outgoing Interface: WAN

- Source: LAN subnet

- Destination: ALL

- Service: ALL

- Action: ACCEPT

- NAT: Enabled

- Log Allowed Traffic: Enabled

در این مرحله کاربران LAN به اینترنت دسترسی خواهند داشت و همینطور لاگ ترافیکی آنها ثبت خواهد شد.

داشبورد و تنظیمات سیستم (System)

در بخش System > Dashboard > Status اطلاعات حیاتی دستگاه نمایش داده میشود، از جمله:

- HA Status: وضعیت High Availability

- Hostname و Serial Number

- Operation Mode: NAT/Route یا Transparent

- System Time (ترجیحاً با NTP)

- Firmware Version

- Uptime

- VDOM

پشتیبانگیری و بازیابی تنظیمات

- Backup: تهیه نسخه پشتیبان

- Restore: بازیابی تنظیمات

- Revisions: بازگشت به تنظیمات قبلی در صورت بروز خطا

مانیتورینگ و لاگگیری

با استفاده از FortiView و Interface History میتوان:

- ترافیک ورودی و خروجی

- مصرف پهنای باند

- اپلیکیشنها و کاربران فعال

را بهصورت دقیق مانیتور کرد.

فایروال سیسکو FTD یکی از مهمترین راهکارهای امنیت نسل جدید (NGFW) است. برای آشنایی با قابلیتها، تفاوتها با ASA و زمان مناسب مهاجرت، این مطلب را بخوانید

مطالعه بیشترجلوگیری از حملات DoS و DDoS

FortiGate دارای قابلیت IPv4 DoS Policy است که نقش مؤثری در جلوگیری از حملات DoS/DDoS دارد.

فعالسازی DoS Policy

1.مسیر:

2. فعالسازی گزینه DoS Policy

ساخت DoS Policy

مسیر:

- Incoming Interface: WAN

- Source/Destination: ALL

- فعالسازی Anomalyها در لایه ۳ و ۴

- تعیین Threshold و Action

تنظیم VLAN و Aggregate

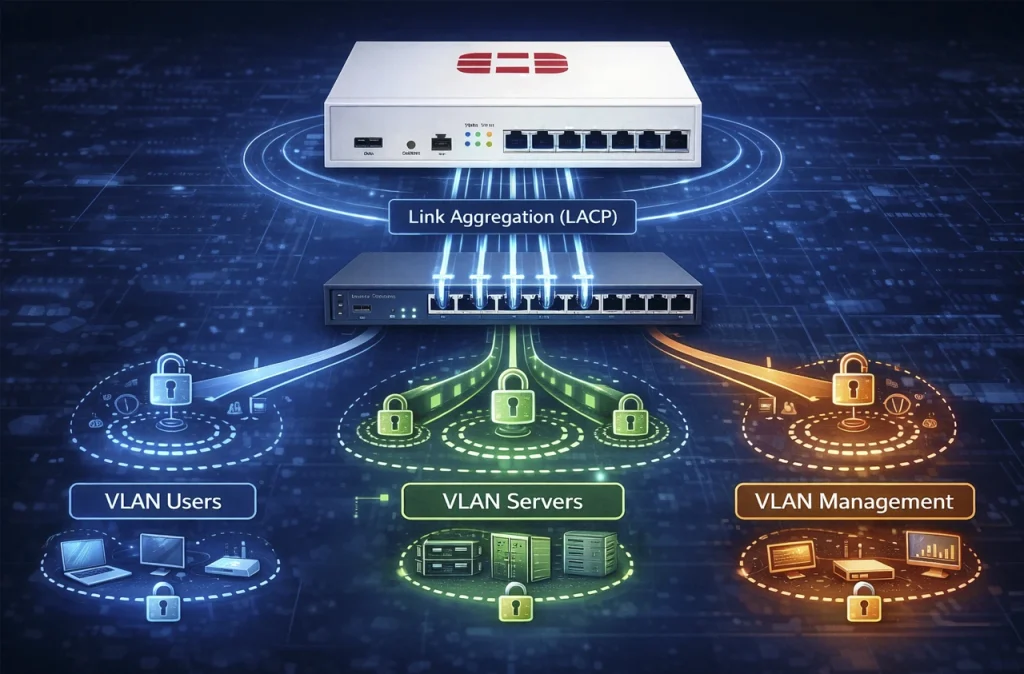

در فایروال FortiGate، قابلیت Aggregate این امکان را فراهم میکند که چند اینترفیس فیزیکی با هم ترکیب شوند تا هم پهنای باند افزایش پیدا کند و هم افزونگی (Redundancy) بهتری در ارتباط با تجهیزات شبکه مانند سوئیچ فراهم شود.

پس از ایجاد Aggregate Interface، میتوان از آن بهعنوان یک لینک پرظرفیت و پایدار برای شبکه داخلی استفاده کرد.

در ادامه، با تعریف VLAN روی اینترفیس Aggregate (یا حتی روی یک اینترفیس تکی)، میتوان شبکه را به چند بخش منطقی مجزا مانند کاربران، سرورها و واحدهای سازمانی مختلف تقسیم کرد.

این ساختار علاوه بر بهبود مدیریت و امنیت شبکه، باعث افزایش کارایی، کاهش Broadcast Domain و پیادهسازی اصول Network Segmentation در فایروال FortiGate میشود.

Load Balancing لینکهای اینترنت (WAN Link Load Balancing)

FortiGate امکان مدیریت چند لینک اینترنت را فراهم میکند:

روشها:

- Weighted Round Robin

- Spillover

- Source/Destination Based

- Measured Volume Based

بهترین حالت متداول؛ Weighted Round Robin

در این روش، ترافیک متناسب با پهنای باند هر لینک توزیع شده و در صورت قطع یک ISP، لینک دیگر جایگزین میشود.

یکپارچهسازی با Active Directory) LDAP & FSSO)

یکپارچهسازی با Active Directory) LDAP & FSSO) به فایروال FortiGate این امکان را میدهد که کاربران دامنه را بهصورت مرکزی شناسایی و احراز هویت و سیاستهای امنیتی و دسترسی به شبکه را بر اساس هویت و گروههای کاربری Active Directory اعمال کند.

LDAP Server

مسیر:

اتصال مستقیم فایروال به Active Directory

Single Sign-On (FSSO)

- شناسایی کاربران بدون نیاز به لاگین مجدد

- اعمال Policy بر اساس User و Group

Port Forwarding و Virtual IP

بررسی Port Forwarding و Virtual IP

| عنوان | توضیحات |

|---|---|

| Virtual IP (VIP) | آدرسی مجازی است که روی فایروال تعریف میشود تا ترافیک ورودی از اینترنت را به آدرس داخلی یک سرور یا سرویس داخل شبکه هدایت کند. |

| Port Forwarding | فرایندی است که با استفاده از VIP انجام میشود تا یک پورت مشخص از IP عمومی به پورت و IP خصوصی یک سرویس داخلی (مثل وبسرور یا SQL) منتقل شود. |

| کاربرد اصلی | دسترسی کاربران خارج از شبکه به سرویسهای داخلی (Web, RDP, FTP و …) از طریق اینترنت. |

| مراحل کلی | ایجاد VIP → تعیین Mapping پورت/آدرس → ساخت Policy جدید برای اجازه دسترسی → اعمال پروفایلهای امنیتی |

| توصیه امنیتی | استفاده از پورتهای غیرپیشفرض، محدودسازی Source Address و فعالسازی IPS/AV روی ترافیک ورودی. |

خرید فایروال فورتی گیت + دریافت مشاوره

در مسیر انتخاب و خرید فایروال فورتیگیت، داشتن یک مشاور متخصص که بتواند نیازهای شبکه، حجم ترافیک، تعداد کاربران، سرویسهای حیاتی و سطح امنیت مورد انتظار را تحلیل کند، اهمیت بسیار زیادی دارد.

از آنجایی که مدلها، قابلیتها و لایسنسهای FortiGate بسیار متنوع هستند، یک تصمیم اشتباه میتواند باعث تحمیل هزینههای غیرضروری یا کاهش سطح امنیت شود. اینجاست که تتیسنت بهعنوان یکی از متخصصترین تیمهای فعال در حوزه امنیت شبکه، وارد عمل میشود.

کارشناسان تتیسنت با تجربه گسترده در طراحی، استقرار و مدیریت فایروالهای فورتیگیت، به شما کمک میکنند تا مناسبترین مدل را بر اساس نیاز واقعی سازمان انتخاب کنید و از پیادهسازی صحیح و حرفهای آن اطمینان کامل داشته باشید.

تتیسنت علاوهبر تامین تجهیزات FortiGate، امکان ارائه لایسنسهای معتبر و قابل استعلام، طراحی ساختار امنیتی، استقرار سرویسهایی مانند SSL VPN، IPS، Web Filter، Load Balancing و حتی یکپارچهسازی فایروال با Active Directory و SOC داخلی سازمان را نیز فراهم میکند.

اگر قصد خرید FortiGate، بهروزرسانی تجهیزات امنیتی یا دریافت یک مشاوره تخصصی و بیطرفانه دارید، ارتباط با کارشناسان تتیسنت بهترین نقطه شروع برای شماست.

برای دریافت اطلاعات دقیقتر درباره قیمت، مدل مناسب، ویژگیها و مشاوره رایگان، میتوانید همین حالا با تیم تتیسنت تماس بگیرید.

سوالات متداول

1. برای راهاندازی اولیه فایروال فورتیگیت چه حداقل تنظیماتی لازم است؟

برای راهاندازی اولیه، تنظیم IP روی اینترفیسهای LAN و WAN، تعریف Default Route به سمت اینترنت و ایجاد حداقل یک Policy از LAN به WAN با فعالسازی NAT کافیست. پس از این مراحل، کاربران شبکه داخلی به اینترنت دسترسی خواهند داشت.

2. آیا استفاده از لایسنس در فایروال FortiGate ضروریست؟

خود فایروال بدون لایسنس نیز قابل استفاده است، اما برای فعالسازی قابلیتهای امنیتی پیشرفته مانند IPS، آنتیویروس، Web Filtering، Application Control و بهروزرسانی پایگاه تهدیدات FortiGuard، داشتن لایسنس معتبر کاملاً ضروریست.

3. کدام مدل فایروال فورتیگیت برای سازمان من مناسب است؟

انتخاب مدل مناسب به عواملی مانند تعداد کاربران، حجم ترافیک، نوع سرویسهای فعال، نیاز به VPN، امنیت لایه 7 و بودجه بستگی دارد. به همین دلیل توصیه میشود قبل از خرید، از مشاوره تخصصی شرکتهایی مانند تتیسنت استفاده کنید تا بهترین مدل متناسب با نیاز واقعی سازمان انتخاب شود.